La sensación de que nuestros teléfonos “nos escuchan” se ha vuelto común. Anuncios que aparecen tras una conversación, permisos de aplicaciones y el uso de datos personales generan sospechas sobre la privacidad que puede existir en un mundo hiperconectado.

Pero ¿qué hay de cierto? ¿Nos escuchan de verdad o solo somos víctimas de una tecnología demasiado sofisticada? “Lo que pasa en la mayoría de los casos es que hay una ilusión de espionaje”

“Como los teléfonos tienen acceso a grandes cantidades de datos personales, los algoritmos de inteligencia artificial IA pueden anticipar ciertos intereses, pueden predecir o te hacen recomendaciones que no son tan obvias. Son microdatos de contexto, por ejemplo, ubicación, calendario, horario, y eso da esa sensación”

“Al recibir esas publicidades que son dirigidas, que parece que un dispositivo me estuvo escuchando porque es justo lo que yo había pensado o lo que yo necesitaba, en realidad tiene que ver con cuestiones de navegación pasadas”

“Cuando hablamos de espionaje, estamos hablando de interceptar o robar información sin consentimiento, con fines maliciosos

Pero esto no es lo que hacen las aplicaciones. “Cada una recolecta una cierta cantidad de información explicitada en sus términos y condiciones, generalmente con fines publicitarios”

“Que la empresa te espíe es ilegal. Las compañías tienen que cumplir con un marco normativo y no hacerlo es muy costoso, no solo a nivel monetario, sino también a nivel reputacional”

El punto es que nosotros mismos le damos acceso a las aplicaciones y, por lo general, simplemente aceptamos los términos y condiciones sin leerlos. “Si bien son textos muy largos y que por cuestiones legales tienen que usar un vocabulario complejo, es la única forma que tenemos como usuarios de enterarnos qué es lo que están recopilando de nosotros”

De este modo se explicita en qué contexto se recolectan categorías como nombre y apellido, o información de uso. O también, hacia quién va la información. Si se guarda de manera local para uso de la compañía dueña de la aplicación o si se comercializa a terceros con fines publicitarios.

Lo mismo pasa con los permisos que se le conceden a la app. “Por ejemplo, si yo instalo una linterna, que es una aplicación básica. ¿Por qué me está pidiendo acceso a mis fotos, mis videos, mi ubicación y al micrófono? Tú mismo estás permitiendo que se haga un mal uso de los permisos. Uno cree que porque baja una aplicación de Google Play es segura y no, no cualquiera lo es”

Si bien por ley las compañías tecnológicas no pueden vigilarnos, eso no quiere decir que no exista la tecnología para hacerlo. “La capacidad técnica está. Existen malware que espía a las personas, que se instala en tu dispositivo y te puede escuchar, puede transcribir a texto todo lo que dices y lo puede enviar. Puede realizar cualquier tipo de espionaje”

Malware es un término general que se refiere a cualquier tipo de software malicioso diseñado para dañar, robar información o interrumpir sistemas. Incluye virus, troyanos, ransomware, gusanos y spyware.

Estos últimos tienen como propósito recopilar información como contraseñas, datos bancarios, hábitos de navegación y mensajes. “Los spyware son un tipo de código malicioso y ahí si vemos el concepto de espía como una realidad, porque se realiza un monitoreo de la víctima sin que esta sepa que está siendo vigilada”

Pegasus, un software que se infiltró en teléfonos de periodistas, políticos y activistas, es un ejemplo avanzado de spyware. A veces, estos sistemas informáticos pueden hacerse pasar por una aplicación legítima. El engaño generalmente se produce porque tienen el mismo nombre pero con un punto, una letra u otro carácter adicional o diferente.

“la única forma de prevenir es mirando la descripción de las aplicaciones antes de descargarlas. Todas tienen una hoja donde puedes ver los comentarios, la nota que le dan los otros usuarios, los reclamos. Hay que fijarse sobre todo cuando estás abriendo aplicaciones de juegos o gratuitas”.

También podemos infectar nuestros teléfonos con estos archivos maliciosos a través de un correo electrónico, que nos hace abrirlo, en un descuido, con cualquier excusa. O conectándonos a una red wifi no segura, en la cual puedan interceptar nuestros datos personales.

“Cualquier tipo de descarga que hagamos de una fuente desconocida, quizás por alguna red social. Un archivo también puede ser un código malicioso”

Como el propósito de este tipo de software es pasar inadvertido, en el teléfono no se ven indicios de su presencia. Para reconocerlos la primera señal, la más obvia, es cuando encontramos cualquier tipo de aplicación o programa que no hemos instalado.

“Puedes darte cuenta de que tienes un spyware en tu dispositivo porque consumen mucha batería y tu celular se pone más lento. Empiezan a aparecer aplicaciones desconocidas y anuncios invasivos. Si el micrófono y la cámara se encienden sin razón y estás usando excesivamente datos móviles, son alertas”

“Si sufrimos algún tipo de vulneración de cuentas, algún tipo de recargo en algún tipo de aplicaciones de compras y podamos hacer un enlace entre ese incidente y nuestro teléfono, lo mejor es considerar que este sufrió un tipo de infección”

Frente a esos indicadores, se recomienda mantener el dispositivo actualizado. Revocar los permisos que son innecesarios, no dar acceso amplio a las aplicaciones y desinstalar todas aquellas que no sean familiares. “Nunca hay que abrir links que sean de procedencia desconocida, ni dar tus claves ni guardarlas en tu dispositivo. Tampoco los datos de las tarjetas de crédito”.

¿Somos vulnerables a la vigilancia digital? ¿Están en peligro nuestros datos personales? “Todo dependerá de los marcos normativos y como los gobiernos y los entes regulatorios estén sobre las organizaciones que recolectan y procesan datos”

La capacidad técnica y las distintas tecnologías emergen y evolucionan tan rápidamente que mecanismos de espionaje o vigilancia –que podrían haber sido muy difíciles o caros de desarrollar en el pasado— son cada vez más accesibles.

“Hoy en día hay tecnologías que pasan tu audio a texto y se envía un texto que además puedes filtrar solamente con palabras claves o partes claves de contenido de audio. Y eso es mucho menos costoso de lo que era esa transmisión hace 10 años, es muy barato y accesible para las organizaciones realizarlo”

“El tema está en las legislaciones y también en qué tanto los usuarios protejan sus datos y estén de acuerdo con la información que les brindan a las distintas organizaciones y cómo estas la procesan”. Lo más importante es establecer el propio nivel de privacidad individual”

Los expertos aseguran que los usuarios deberían ser cada vez más conscientes de que la información y los datos que producen son muy valiosos y también, presionar a los gobiernos para que puedan limitar la capacidad de recolección de estos y los fines para los cuales se van a utilizar.

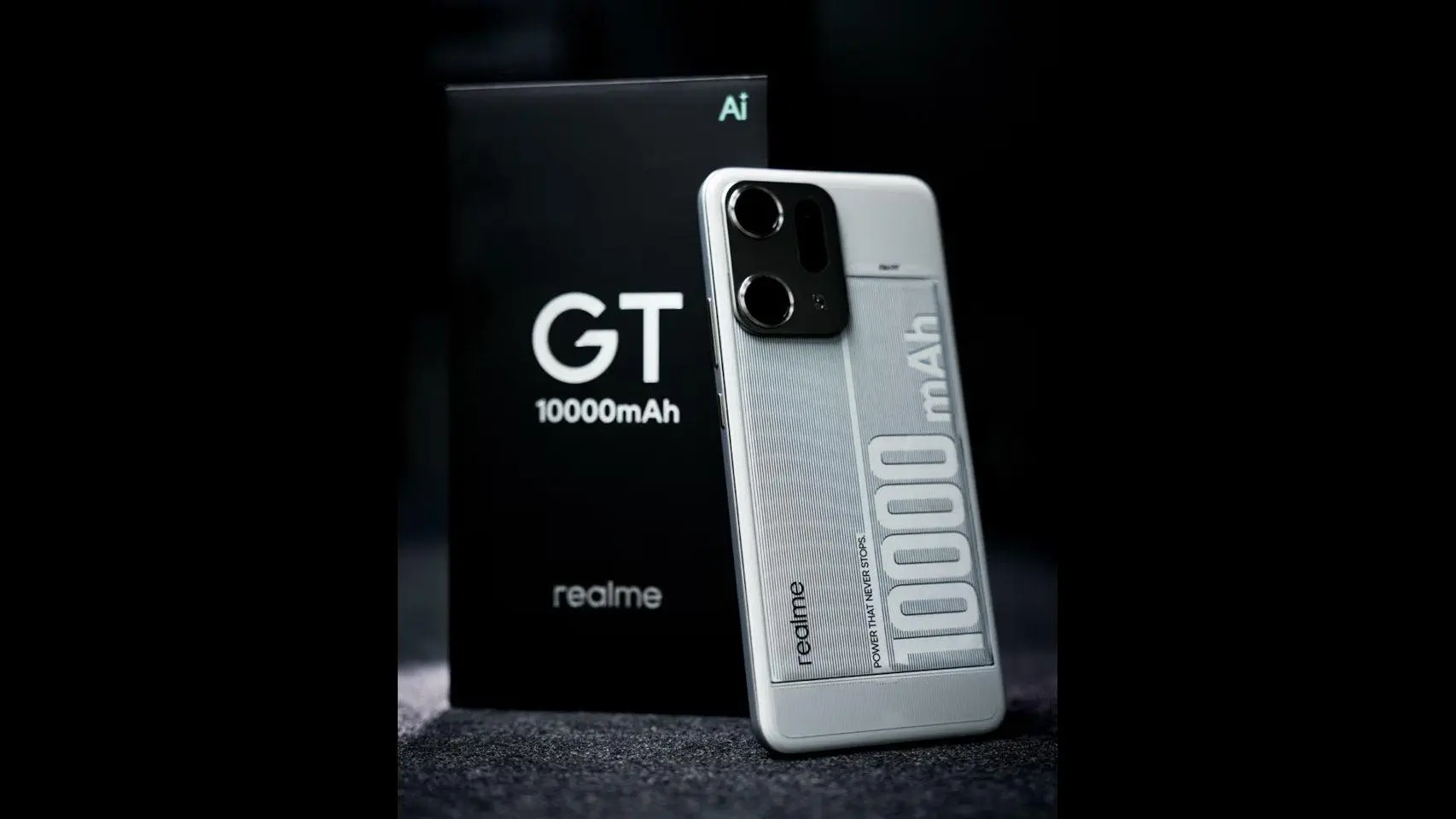

Precio Retail: $1.149.990

$959.990Baja histórica 📢

Precio Retail: $1.399.990

$1.179.990Baja histórica 📢

Precio Retail: $1.199.000

$819.990Apúrate que se acaban 🔥

Producto 100% Original con garantía totalmente cubierta.

Enviamos tu equipo a todo el territorio nacional, estés donde estés.

Tus pagos están seguros con nuestra red de seguridad privada.

En Msf Sale no tenemos comparacion, ni en precios, ni mucho menos en servicio

Samsung Galaxy Encuentra el Smartphone Samsung Galaxy que buscas en Msf Sale al mejor precio. nos preocupamos a diario de revisar valores para ofrecer el Mejor precio siempre. Misión y enfoque de marca Se sigue una filosofía empresarial simple: dedicar su talento y tecnología a crear productos y servicios superiores que contribuyan a una mejor sociedad…

+56 9 9684 0033 info@msfsale.cl

Horario: Lunes a viernes de 10:00am-18:30 y Sábados de 09:30-15:30